EtherChannel

EtherChannel es una tecnología de Cisco construida de acuerdo con los

estándares 802.3 full-duplex Fast Ethernet. Permite la agrupación lógica de

varios enlaces físicos Ethernet, esta agrupación es tratada como un único

enlace y permite sumar la velocidad nominal de cada puerto físico Ethernet

usado y así obtener un enlace troncal de alta velocidad.

La tecnología EtherChannel es una extensión de una tecnología ofrecida

por Kalpana en sus switch en los 90.

Un máximo de 8 puertos Fast Ethernet u 8 puertos 10Gigabit Ethernet

pueden ser agrupados juntos para formar un EtherChannel. Con esta ultima

agrupación podemos conseguir un máximo de 80 Gbps de ancho de banda. Las

conexiones EtherChannel pueden interconectar switches, routers, servidores y

clientes.

Los puertos usados deben tener las mismas características y

configuración.

Ventajas

La tecnología EtherChannel se basa en el estándar IEEE 802.3

compatible con Ethernet mediante la agrupación múltiple, enlaces full-duplex

punto a punto.

Permite el uso en cualquier lugar de la red donde es probable que

ocurran cuellos de botella.

Permite un crecimiento escalable y a medida. Podemos agregar el ancho

de banda de cualquiera de los enlaces que tenemos en el EtherChannel, aunque

los enlaces no tengan la misma velocidad.

El incremento de la capacidad no requiere una actualización del

hardware.

Permite reparto de carga. Como el enlace está compuesto por varios

enlaces Ethernet, se puede hacer reparto de carga entre estos enlaces. Así se

obtiene mayor rendimiento y caminos paralelos redundantes.

Robustez y convergencia rápida. Cuando un enlace falla, la tecnología

EtherChannel redirige el tráfico del enlace fallido a los otros enlaces

proporcionando una recuperación automática mediante la redistribución de la

carga entre los enlaces restantes. La convergencia es completamente

transparente para el usuario.

Transparente para las aplicaciones de red. Cuando usamos EtherChannel,

los routers y los switches proveen reparto de carga a través de los enlaces,

esto es completamente transparente para las aplicaciones y para los usuarios.

No se requieren cambios en las aplicaciones de red.

La tecnología EtherChannel está disponible para todas las velocidades

de los enlaces Ethernet. Permite a los administradores de red desplegar redes

escalables sin problemas.

Completamente compatible con el Cisco IOS Software. Las conexiones

EtherChannel de Cisco son totalmente compatibles con Cisco IOS LAN virtual

(VLAN) y las tecnologías de enrutamiento. EtherChannel se puede configurar como

enlace VLAN trunk. Cisco ISL, VTP y IEEE 802.1Q son compatibles con

EtherChannel.

Facilidad de gestión debido a la experiencia de Cisco desarrollada a

lo largo de los años en la solución de problemas y mantenimiento de redes

Ethernet.

Interoperabilidad con Coarse Wavelength Division Multiplexing (CWDM).

La tecnología CWDM permite el tráfico agregado en el enlace EtherChannel de

Cisco para ser multiplexado en un solo hilo de fibra.

Configuración

La configuración de un EtherChannel se puede hacer de dos formas

diferentes: negociación o manual. En negociación se pueden identificar también

dos formas, Port Aggregation Protocol (PAgP) o Link Aggregation Control

Protocol (LACP).

Ambos extremos se deben de configurar en el mismo modo.

PAgP es un protocolo propietario de Cisco. El switch negocia con el

otro extremo cuales son los puertos que deben ponerse activos. El propio

protocolo se encarga de agrupar puertos con características similares (por

velocidad, troncales, por pertenecer a una misma VLAN,…). Se puede configurar

de dos modos:

Auto. Pone el puerto en modo pasivo, solo responderá paquetes PAgP

cuando los reciba y nunca iniciará una negociación.

Dos puertos auto nunca podrán formar grupo, ya que ninguno puede

iniciar una negociación.

Desirable. Establece el puerto en modo activo, negociará el estado

cuando reciba paquetes PAgP y puede iniciar negociaciones con otros puertos.

LACP es muy similar a PAgP ya que también puede agrupar puertos con

características similares. Es un protocolo definido en el estándar 802.3ad.

Los modos

de configuración de LACP son:

Activo. Está habilitado para iniciar negociaciones con otros puertos.

Pasivo. No puede iniciar negociaciones, pero si responde a las

negociaciones generadas por otros puertos.

Dos puertos pasivos tampoco podrán nunca formar grupo. Es necesario

que al menos uno de los dos puertos sea activos.

Limitaciones

Una limitación de EtherChannel es que todos los puertos físicos en el

grupo de agregación deben residir en el mismo conmutador. El protocolo SMLT

Avaya elimina esta limitación al permitir que los puertos físicos sean

divididos entre dos switches en una configuración de triángulo o 4 o más

switches en una configuración de malla.

Comandos:

Configuración

en modo manual:

Switch1# configure terminal

Switch1(config)# interface range gigabitethernet

0/1 - 4

Switch1(config-if-range)# channel-group 1 mode

on

Switch1(config-if-range)# exit

Switch1(config)# exit

También podemos configurar el EtherChannel como un enlace trunk, y así

conseguimos multiplexación estadística del tráfico de las VLANs y que ante la

caída de un enlace sigue funcionando el otro con ambas VLANs.

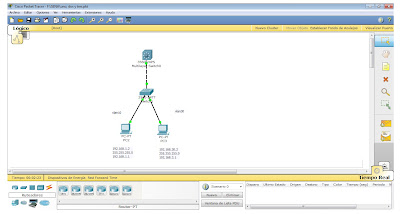

Ejemplo de configuración.

Switch# configure terminal

Switch1(config)# interface range

gigabitethernet 0/1 - 4

Switch1(config-if-range)# channel-group 1 mode

on

Switch1(config-if-range)# exit

Switch1(config)# interface port-channel 1

Switch1(config-if)# switchport mode trunk

Switch1(config-if)# switchport trunk allowed

vlan 1-2

Switch1(config-if)# exit

Switch1(config)# exit

Configuración

con LACP:

Switch# configure terminal

Switch1(config)# interface range

gigabitethernet 0/1 - 4

Switch1(config-if-range)# channel-group

encapsulation LACP

Switch1(config-if-range)# channel-group 1 mode

active

Switch1(config-if-range)# exit

Switch1(config)# exit

Configuración

con PAgP:

Switch# configure terminal

Switch1(config)# interface range

gigabitethernet0/1 - 4

Switch1(config-if-range)# channel-group

encapsulation LACP

Switch1(config-if-range)# channel-group 1 mode

active

Switch1(config-if-range)# exit

Switch1(config)# exit